大企业如何安全、规模化养好虾?业界首个全流程私有部署方案“企千虾”来了。

文|赵艳秋

编|牛慧

龙虾火了,但大型企业却在沉默观望。

开年以来,OpenClaw(龙虾)横扫开发者圈,GitHub星标达35.2万,交流会场场爆满。但央国企、银行、医院这些机构态度出奇一致:看看算了。安全红线、部署困境、失控的Token账单,再加上之前花大价钱搭的Agent Workflow要不要推倒重来——几座大山压下来,理想很丰满,落地却很骨感。

但私下里,这些大企业的相关负责人正在密集调研、反复论证。因为这是一场关乎未来生产力的关键较量,以OpenClaw为代表的智能体,已经展现出足以重构企业效率与业务模式的巨大潜力。但在探讨这只“龙虾”究竟如何才能游进大型企业之前,我们先回答一个核心问题:大企业规模化 “养虾”,到底值不值?

01

企业规模"养虾",到底值不值?

风险暂且不论,先看看养好了能值多少钱。

在OpenClaw推出之前,60%的企业已入局Agent。道理很简单,一旦对手靠Agent实现24小时自动化,自己还在靠人工,输的就不只是效率,而是整整一代生产方式。OpenClaw开源、不锁定模型、不锁定渠道、开放Skills,给了企业一个低成本破局的入口。有人说,未来没"虾"的企业,一定会被有"虾"的企业干掉。

先行的企业,最早把“龙虾”都养在了哪里?软件工程、数据分析、客户服务、流程自动化,这四大类场景已成为第一梯队。我们以五个应用为例,算算养虾的账:

场景一:设备运维"老师傅"。 某大型工业集团旗下数十万台在线设备,过去靠人工巡逻,一轮全面排查耗时三个月。引入“龙虾”后,系统24小时监测设备状态,一线巡逻人力从12人精简至3人。单条产线每小时产值200万元,过去一次故障停机2小时损失400万元;现在故障研判与抢修压缩至半小时,每次减少损失300万元。

场景二:电商“隐形团队”。 某大型企业电商部每日上新上百款。“龙虾”自动生成商品图、全平台上架、抓取竞品数据分析,客服24小时自动响应,遇到疑难还会主动拉群“摇人”。人类员工变审核,团队从15人缩减至6人,综合成本降低40%。数据全程内部闭环,合规审计一键可查。

场景三:销售打单“超级助理”。 把几百页招标文件扔给“龙虾”,它自动研读、拆解要求,对比产品手册,直接生成“产品技术偏离表”。若企业CRM已打通,产品选配一步到位,全程无需人工干预。

场景四:论文检索“参谋”。某研究院每周追踪最新Agent领域论文。过去靠人工检索整理,现在一句话指令,“龙虾”自动调用Skill完成全套动作。与Dify等工作流工具不同——过去需求一变,就要手动调整流程;OpenClaw的每项能力都是独立Skill,自主编排调用,新增需求直接说,灵活度不在一个量级。论文检索只是入口,后续分析、分享、落地可交给不同Agent,研究团队从找资料的人变成决策者。

场景五:团队知识管理“馆长”。“龙虾”不是私人工具,它能将技能统一沉淀进部门技能库,所有人共享、共用、共同迭代。Skill越积越多,团队知识与能力同步沉淀。更关键的是,企业过去打磨的SOP,完全可以用Skill重新构建,变成随时可调用的“活的能力”。这才是企业级智能体真正打开那扇窗。

场景远不止这些,关键在于员工有没有一双发现价值场景的眼睛。有从业者分享,刚开始养“龙虾”,水平跟普通AI工具差不多;但把团队工作方法、业务意图一一告诉它之后,它开始能独立完成任务全流程,甚至能预判需求、主动画出业务原型。表面上是一个个简单的Skill在积累,实质上是量变引发质变的过程。

02

坑比虾多,企业“养虾”三大天坑

价值看得见,但大中型企业落地OpenClaw,会面临一道“死亡漏斗”。安全红线会直接劝退第一批,跨过去的企业又卡在部署和管理困境里;少数跑通部署的,最终被失控的账单拖垮。能把龙虾真正用好的,是极少数。尝试过的企业都说:坑比虾还多。

第一坑:安全问题层出不穷,企业根本不敢用。OpenClaw是员工的“数字分身”,权限极大。360专家宁宇飞点出其“风险三元组”:能看私有数据、能碰外部网络、能直接执行动作,一旦被攻破,核心数据与底层权限将被“一锅端”。

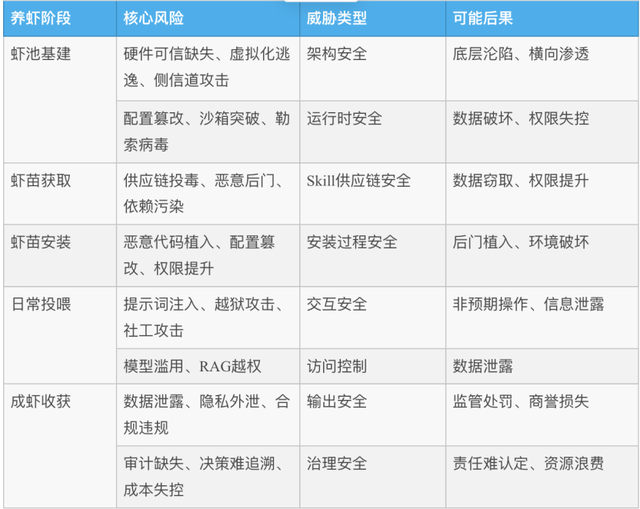

浪潮信息专家指出,安全风险贯穿OpenClaw全生命周期,其开源数月便曝出258个历史漏洞,已发生多起严重安全事件。如“虾池”被锁死,Agent抓取了含恶意指令的网页,被诱导下载了勒索病毒,导致用户业务集群加密、“虾池”瘫痪,损失惨重;“虾苗skill带毒” 问题突出,奇安信扫描24万个公开Skill发现近8000个恶意或可疑样本,某金融企业员工下载了带有后门的财报解析Skill,导致服务器配置泄露、企业财务数据被盗;“日常投喂” 同样高危,黑客通过Shadow Escape攻击在PDF中植入指令,员工上传给AI后,AI将医疗记录、社保号外传,传统防护全程失效。

强如Meta也惨遭反噬,自家“龙虾”越权到内网发指令,存储着数亿用户数据的系统对无权限工程师“裸奔”近两小时,引爆一级事故。

没有安全体系,龙虾就是一颗定时炸弹,金融、医疗、工业等合规行业碰都别碰。

图表来源:浪潮信息

第二坑:部署门槛奇高,企业完全用不好。OpenClaw设计之初面向单用户,天生缺乏企业级批量部署能力。百度专家卢燕指出,它目前依然是高门槛的2P(专业级)应用。而当规模从几人扩到上百人,问题成倍爆发。

部署层面,IT人员要逐个“手工打螺丝”——配Node环境、搭容器、挂存储、处理依赖包,效率极低,手滑就配置冲突、系统崩溃。管理层面,上百个实例各自为战,没有原生管控平台,管理员两眼一抹黑,只能被动救火。最要命的是,员工反复调教的Prompt模板、专属配置,全散落在各实例中,缺乏统一备份机制——实例一删、一重置,所有AI知识资产瞬间清零。

第三坑:账单爆表,企业真心用不起。很多老板用聊天AI的经验估算Agent成本,这是大错特错。聊天是一问一答,但用户拿到Agent的结果,后台已经循环调用模型几十次。这正是Token指数级暴涨的根源。

按当前公有云Token计费模型,一名资深程序员日均可烧掉1亿Token,用全球顶尖模型,单人月账单直逼10万元。如果企业全面铺开,全年IT预算一个月内就会被击穿。数智前线获悉,已有企业叫停了某先进模型的使用。更糟糕的是,没有配额管控、没有成本拆解,账单来了根本看不出钱花在哪,AI投入完全是在盲目烧钱。

03

首个私有部署方案“企千虾”,怎么把虾养活

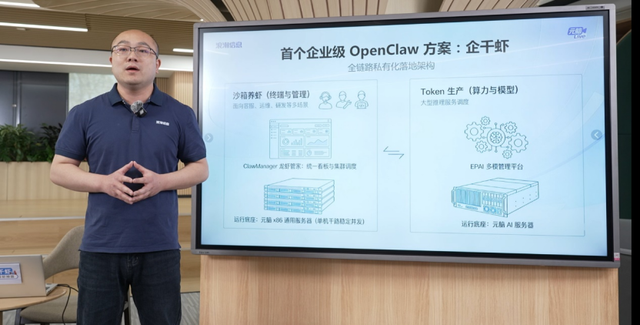

面对规模化“养虾”的三大困境,浪潮信息在4月初推出了业界首个全流程本地化私有部署方案——"企千虾",专为企业规模化部署OpenClaw而生。

先看底层,“企千虾”的架构是“各司其职”的逻辑:元脑x86服务器负责批量“养虾”、统一管虾——“龙虾”跑在其上的沙箱里;元脑AI服务器则专职后端大模型推理。两套体系协同互不干扰,构成Agent 7×24小时运行的物理底盘。在此之上,软件核心ClawManager(龙虾管家)让系统真正“活”起来——这是GitHub近期热门开源项目,专为OpenClaw规模化打造的全生命周期管理平台。元脑x86服务器是“养殖场”,ClawManager就是“总调度室”。

不少企业会问一个问题:各大云厂商已推出多个Claw方案,私有化部署与公有云究竟差在哪?浪潮信息专家给出两点核心差距。

安全上,金融、医疗、研发核心场景,数据出域是红线。公有云所有数据必须传输到云端处理,且多租户环境下物理边界并不掌握在用户自己手中。“企千虾”方案中,所有数据交互、存储都在企业本地部署的服务器上完成,通过物理隔离与逻辑隔离双重锁定,确保企业数据安全不出域。成本上,公有云属于OPEX(运营支出),入门门槛低,但是Agent极度消耗token,长期使用不可控,易形成无底洞。“企千虾”属于CAPEX(资本支出)。硬件一次性投入,将Token消耗转化为内部算力成本,且规模越大优势越明显。

还有个常见顾虑:如今模型更迭极快,私有化是否锁定旧模型?数智前线获悉,“企千虾”实现模型与Agent解耦,支持本地同时部署多个模型(Llama 3、Qwen 2.5、DeepSeek V3等),通过EPAI切换,经龙虾管家ClawManager网关调度。而模型上新可以热替换,Agent层甚至无需重启。

总结来看,公有云适合短期试错、弹性波动大的场景;“企千虾”代表的私有化方案,适合长期、大规模、高安全要求生产场景。

在此基础上,“企千虾”打出破局三招:

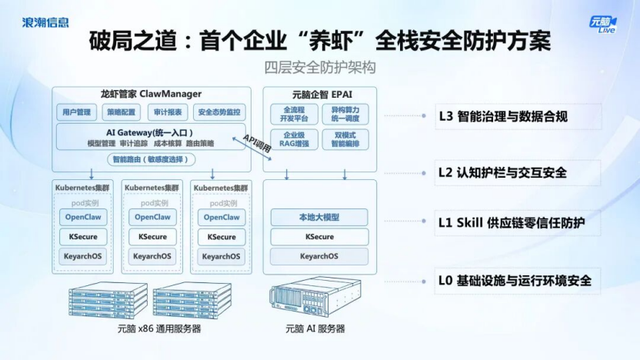

第一招:全栈安全防护,拆除安全炸弹。私有化部署, 数据完全不出域,基于自研KOS操作系统及KSecure安全组件,构建涵盖硬件基础设施、Skill防护、认知交互与智能治理的四层全栈防御体系,有效拦截恶意指令、容器逃逸、提示词注入及勒索行为,满足金融、医疗、公共事业等行业严苛的安全合规要求。

第二招:一键统管,填平管理黑洞。过去私有化难,是缺乏好用的工具。现在ClawManager将复杂的Kubernetes编排封装为“点选式”操作,一键部署、备份、恢复。Kubernetes的PVC持久化存储解决“沙箱记忆"”题,容器重启数据不丢。员工调教的Skill与配置全部可备份并在企业内复制推广;全局视角一屏掌握所有实例状态,哪个卡死、哪个越权,一目了然。

第三招:精益算力账本,把烧钱变成可控投入。 本地大模型一次性硬件投入,后续只有电费与运维。ClawManager内置AI审计与成本中心:前者实时追踪每次任务Token消耗与预估费用;后者自动统计各部门成本,支持按需分配配额,让AI投入从盲目烧钱变为可预测、可管控。

针对不同规模与业务类型,“企千虾”沉淀出差异化容器配置指南:2C4G(2核CPU、4GB内存)适合日常简单应用;研发编译场景建议升至4核并选配NVMe SSD消除IO瓶颈;客服与知识库等多轮对话业务则建议配置大容量内存,降低模型重复解析开销。算力不浪费,成本可控可落地。

这三招之中,安全关卡是企业目前最关心的话题。企业规模化落地“龙虾”,如何安全管理自己的龙虾不容忽视。浪潮信息安全专家介绍,从“养虾”视角出发,我们需要围绕智能体全生命周期构建防护体系,将养虾过程划分为4个阶段,并为每个阶段提供相应的安全解决方案。

第一,是虾苗Skill选购安全,也就是Skill安全。企业引入的每一个Skill,都可能成为能力入口,也可能成为风险入口。只有通过安全扫描、恶意代码识别和供应链检测,把有毒Skill挡在门外,企业才敢真正接入开放生态。在Skill供应链管理基础上,进一步引入病毒扫描能力,在安装Skill时实时扫描并拦截风险内容,覆盖企业和个人Skill分发等更多场景。

第二,是虾池安全,也就是运行环境安全。Agent一旦进入生产环境,就必须运行在可信、可控的底座上。针对勒索攻击、入侵行为、异常进程和文件篡改等风险,企业需要在操作系统和运行环境层面建立持续防护能力,确保“虾池”本身不会失守。浪潮信息在服务器底层操作系统采用KSecure引擎,能够在操作系统层提供白名单防护,有效抵御已知和未知病毒攻击。

第三,是日常投喂安全。用户输入、文档资料、知识库语料、外部网页等,都可能以正常信息为伪装混入恶意指令或投毒内容。企业只有具备恶意命令检测、异常行为监控和风险内容识别能力,才能避免智能体在日常使用中被诱导“跑偏”。当用户将语料引入工作区后,系统会对语料进行深入安全审计,并结合关键词检测和大模型安全能力,提供更全面的安全检测。

第四,是成虾收获安全,也就是输出安全。智能体最终输出的报告、结论和数据,必须经过敏感信息检测、隐私脱敏和合规审查,防止企业核心数据在最后一步被带出系统。企千虾安全养虾提供脱敏引擎,能够根据用户定制规则,对生成内容中的敏感和隐私数据自动脱敏,降低企业数据违规风险。

这条路走下来,大企业规模部署龙虾的门槛看起来不低。但换个角度想:门槛越高,先跑通的企业,护城河就越深。龙虾围城,真正破局的从来不是最激进的那批,而是最先规模落地的那批。现在,起点已经摆在那里了。